“Wannacry“, tradotto letteralmente: “voglia di piangere”. Che è quella che ti viene se per caso il tuo dispositivo finisce tra le grinfie di questo virus che il 12 maggio 2017 ha colpito il mondo intero. Un enorme attacco informatico ai danni di numerosissime aziende e organizzazioni. Il responsabile è appunto “WannaCry“, in gergo un “ransomware” che blocca tutti i file del computer chiedendone il riscatto. Siamo di fronte all’azione congiunta di un gruppo di espertissimi hacker? Il prossimo passo è l’epidemia zombie? Ma soprattutto: come ci si può difendere?

Cos’è e come agisce WannaCry

Il ransomware Wanna Cryptor, conosciuto anche con il nome di WannaCry (voglia di piangere), si innesca quando un utente apre un allegato maligno contenuto in una mail innescando, di fatto, il virus. A questo punto succede l’irreparabile:

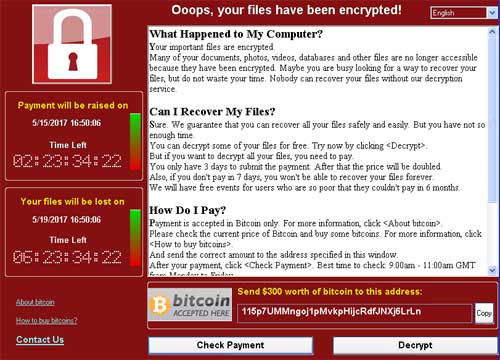

- tutti i file nel computer vengono criptati e viene aggiunta l’estensione .wcry;

- vengono eliminate le copie di sicurezza (o di backup) del sistema operativo;

- il computer mostra un messaggio con una richiesta di riscatto in Bitcoin. Ransom, infatti, significa proprio riscatto in inglese.

Di WannaCry se ne parlava già a Febbraio, ma sono stati i fatti del 12 maggio a portarlo alla ribalta. Centinaia di migliaia di computer infetti e altrettanti file persi. Ma chi sono i soggetti più a rischio? Sicuramente i PC con sistemi operativi così vecchi da non essere più aggiornati dalle case di produzione (come il Windows XP) o che gli utenti non hanno voluto aggiornare.

WannaCry non è un attacco hacker

In questi giorni avrai letto molte volte di un “attacco hacker” ma il termine in questione non è esatto. Quando parliamo di ransomware non siamo di fronte ad gruppo di malintenzionati che decide di assaltare le organizzazioni di tutto il mondo, ma parliamo di “trappole” studiate nel tempo.

Come detto, il virus si propaga principalmente tramite email nella quale uno o più allegati contengono un codice maligno che il destinatario incauto apre e installa sul computer. L’attacco quindi non arriva propriamente dall’esterno, ma è proprio l’utente finale ad innescarlo a causa di una scarsa attenzione su quello che sta svolgendo.

Anche il termine “hacker” è fuorviante perché siamo di fronte ad un malware che si autoinstalla, blocca i file e chiede un riscatto. Sarebbe più opportuno quindi parlare di “cracker“, un individuo che sfrutta le vulnerabilità umano e tecnologiche per un tornaconto personale. La cosa interessante è che il codice dell’attacco sarebbe derivato da un codice sviluppato dalla NSA per monitorare eventuali sospettati di terrorismo internazionale.

Ma perché i media parlano di “attacco hacker”?

Lo abbiamo chiesto a Francesco Lanza, che oltre ad essere un caro amico di 6sicuro e aver scritto interessanti articoli sul nostro blog è un esperto di informatica:

La mania dei media di vendere tramite il sensazionalismo, in questi casi, diventa un rischio, perché un “attacco hacker” che attacco hacker non è, consente di creare un paravento dietro il quale istituzioni e aziende nascondono la loro inefficienza, potendo rimandare sempre a data da destinarsi una discussione seria sulla sicurezza della Rete. La gente legge “attacco hacker” e immagina automaticamente uno scenario dove cyber-terroristi assediano i computer delle forze del bene. In realtà un worm come WannaCry, certamente non nuovo, avrebbe dovuto infettare solo i PC degli utenti più sprovveduti e invece ha colpito anche le reti istituzionali e dei servizi pubblici. Questo perché non si usa il buon senso e le buone pratiche di sicurezza ma ci si nasconde dietro titoloni di giornali di finti attacchi hacker.

Vittime di WannaCry: chi sono e cosa possono fare

Abbiamo chiesto un parer in merito a Matteo Flora, Founder di The Fool ed esperto di sicurezza informatica.

WannaCry, “voglio piangere”… Certo un nome adeguato, se si pensa che anche se si diffonde con tecnologia sottratta alla NSA in realtà non avrebbe dovuto fare danni! Non avrebbe dovuto perché già a Marzo Microsoft ha sistemato la vulnerabilità su cui si basa, in uno degli aggiornamenti normali di sistema. Ma a quanto pare l’aggiornamento sembra una bestia brutta e cattiva per una buona parte degli utenti che non avevano provveduto all’aggiornamento rimanendo vulnerabili. Colpevolmente, aggiungerei, perché in un mondo dove l’informatica è parte fondamentale del nostro lavoro non volersi proteggere è un atteggiamento masochistico o criminale….

Sono due gli errori principali commessi dagli utenti Windows infetti dal virus:

- non aver installato la patch MS17-10. Hai presente quando il tuo PC ti chiede di installare gli aggiornamenti automatici e tu declini l’invito? Bene, in questo modo esponi tutti i tuoi file alle “trappole tecnologiche” più recenti;

- aver aperto un file contenente WannaCry o aver cliccato su un apposito link che ne ha consentito l’installazione. Il malware si moltiplica a tutti i PC in rete e l’intero sistema LAN va in blocco. Come evitare questa spiacevole situazione? Con maggiore attenzione su quello che andiamo ad aprire ed installando un buon antivirus sul proprio PC.

Ti stai chiedendo perché i creatori di WannaCry richiedono il pagamento di 300 dollari tramite Bitcoin? Semplice, grazie a questa moneta digitale possono rimanere anonimi e quindi non venire rintracciati.

Come combattere il virus WannaCry?

Per i PC già infetti non rimane nulla da fare ma, per quelli che sono a rischio, Microsoft ha diramato una serie di aggiornamenti che vanno ad interessare le vecchie versioni di Windows (anche se non più ufficialmente supportate). Essendo comunque un ransomware recentissimo, non esiste un tool dedicato per la rimozione e la decrittazione dei file: buona norma è quella di fare un backup di tutti i propri file ed installare un buon antivirus.

La Polizia Postale consiglia, per i normali cittadini, di:

- eseguire l’aggiornamento di sicurezza Windows MS17-010;

- aggiornare il proprio antivirus;

- disattivare, se possibile, i seguenti servizi: Server Message Block (SMB) e Remote Desktop Protocol (RDP);

- non aprire link o allegati ricevuti da e-mail sospette;

- aggiornare il backup;

Per le aziende invece:

- eseguire tutti gli aggiornamenti di sicurezza (IPS/IDS);

- bloccare tutto il traffico in entrata sui protocolli Server Message Block (SMB) e Remote Desktop Protocol (RDP).

WannaCry: attenzione al riavvio del computer

Pare che i dispositivi rimasti spenti al momento della diffusione di WannaCry siano rimasti indenni. Alcuni esperti consigliano quindi di evitare un riavvio frettoloso. Se hai la sensazione o credi di avere qualche problema, allora i consigli sono semplici: prima di accendere il computer disconnetti il cavo di rete o l’interfaccia del Wi-Fi. Questo è un momento importante perché il software maligno potrebbe innescarsi di fatto in questo momento e la riaccensione potrebbe compromettere il sistema. Se noti qualche anomalia… Ti consiglio di sentire un tecnico o un amico in gamba.

Se poi funziona tutto, non è finita: controlla subito se nel computer sono presenti file con estensione .wncry. Se la trovi, mantieni la calma. Non sta succedendo nulla. Però è buona norma contattare un esperto, al più presto. Al di là di tutto questo ti consiglio di cambiare le password che hai salvato (che è sempre buona norma fare periodicamente), aggiornare il tuo sistema operativo, scegliere un buon antivirus e soprattutto: stai in occhio con gli allegati delle email!

Lascia un commento